Managed Red Tenant: Isolierte Admin-Umgebung gegen Ransomware und Lateral Movement

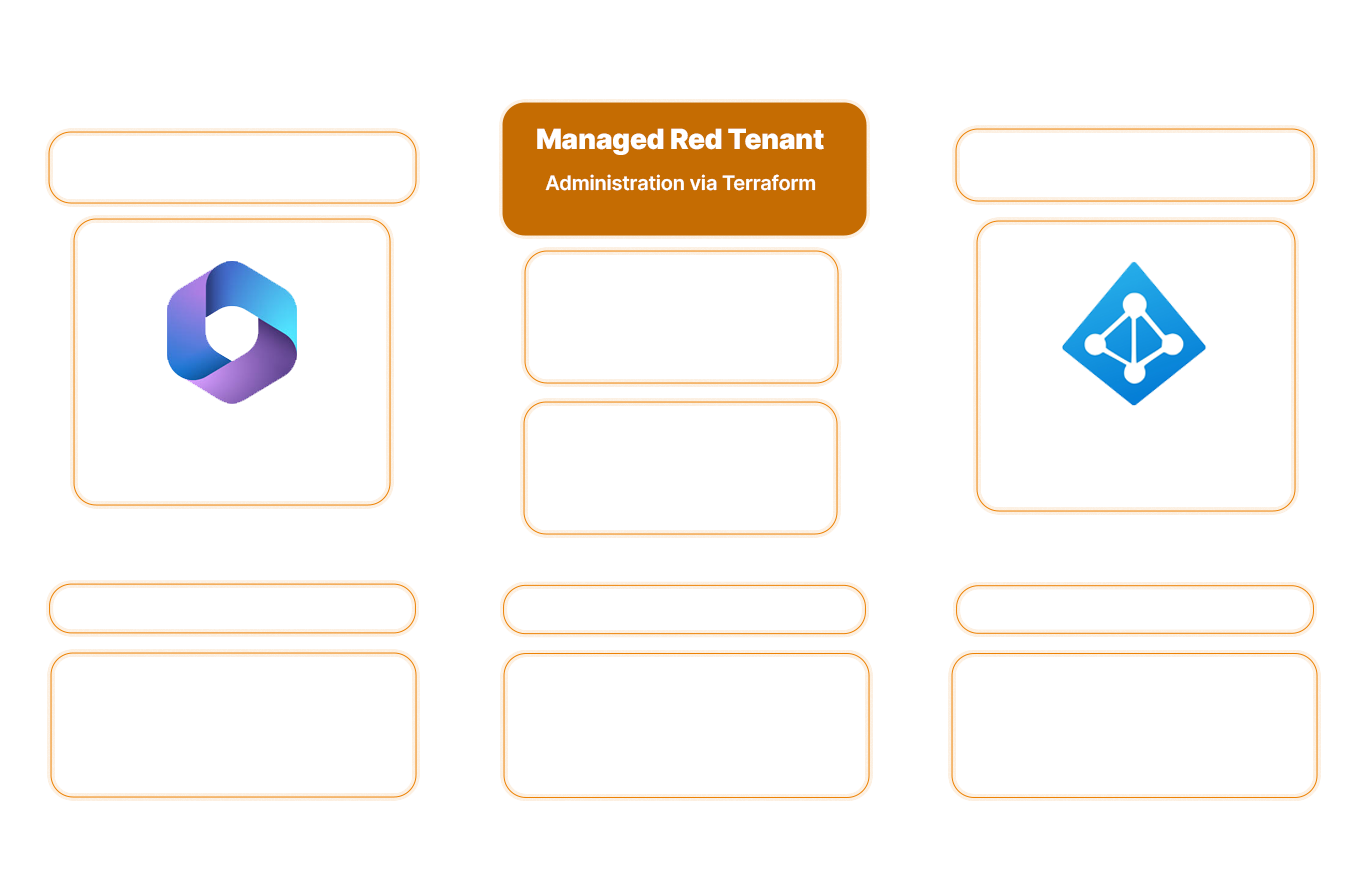

Architektur

Wie der Red Tenant Angriffe physisch stoppt (nicht nur erschwert)

Ein kompromittierter Admin-Account öffnet Angreifern den Weg zu Ihrem gesamten Tenant. Der Red Tenant unterbricht diesen Zugriff: Administrative Identitäten arbeiten in einer isolierten Umgebung laterale Bewegungen werden technisch unmöglich.

Unveränderlich dokumentiert - Red Tenant as Code

Härtung, Richtlinien und Konfigurationen werden als Code verwaltet. Änderungen sind jederzeit nachvollziehbar, versioniert und auditierbar.

Zentrale Hoheit über Berechtigungen - Privileged Identity & Access Management

Standardisierte Bereitstellung via Entra Identity Governance. Zugriffe erfolgen zeitlich begrenzt, genehmigungspflichtig oder über definierte Self-Service-Prozesse.

Global Secure Access

Identitätszentrierter Schutz. Öffentlicher Internetzugang wird eingeschränkt, privilegierte Schnittstellen gezielt freigegeben (Conditional Access & Near-Realtime-Blocking).

Anomalien sofort erkannt - Security Operations Anbindung

Jeder administrative Zugriff wird in Echtzeit auf Kontext geprüft (Wer? Wann? Von wo?). Abweichungen vom Normalverhalten werden sofort eskaliert, nicht erst nach Stunden oder Tagen. Ihr Team reagiert auf relevante Alerts, nicht auf Log-Noise.

Das Ergebnis

Kontrolle statt Ungewissheit

Ransomware stoppt vor den Kronjuwelen

Selbst bei Total-Kompromittierung Ihres Produktivsystems: Die laterale Bewegung endet technisch vor dem Red Tenant. Ihre Global-Admins bleiben für Angreifer unsichtbar und unerreichbar.

Volle Hoheit über alle privilegierten Zugriffe

Sie behalten die Kontrolle: Wer darf wann wo zugreifen, wird zentral und unveränderlich definiert. Keine Shadow-Admins, keine unbemerkten Berechtigungsausweitungen, keine Überraschungen beim nächsten Audit.

Vollständige Trennung

Vollständige Isolation administrativer Zugriffe vom Benutzerbetrieb. Auch in komplexen Multi-Tenant- und Hybrid-Umgebungen einsetzbar.

Zero-Trust-Architektur

Konsequente Umsetzung von Zero-Trust-Zugriffsmodellen unter Nutzung nativer Microsoft Security- und Identity-Funktionen.

Menschliche Fehler technisch blockiert

Surfing, E-Mails und USB-Sticks sind auf Admin-Workstations unmöglich. Die Architektur erzwingt ein "Clean Keyboard", statt auf Disziplin zu hoffen.

Sicherheit ohne Verfallsdatum

Kein Tool-Paket oder einmaliges Härtungsprojekt, sondern eine dauerhaft betriebene Sicherheitsstruktur inklusive kontinuierlicher Überwachung und Absicherung.

Unternhemen die uns vertrauen:

Red Tenant Guide

Worauf Sie bei der Auswahl eines Red Tenant Anbieters achten sollten

Whitepaper

STRUKTURELLE ISOLATION STATT IDENTITÄTSSICHERHEIT ALLEIN.

Warum PIM und MFA privilegierte Zugriffe nur teilweise absichern und welche vier Lücken Admin-Architekturen trotzdem angreifbar machen. Für CISOs und IT-Architekten in Organisationen mit regulatorischen Anforderungen.

Häufig gestellte Fragen

FAQ

Was ist ein Red Tenant und wozu dient er?

Ein Red Tenant ist eine physisch getrennte Microsoft 365 Umgebung ausschließlich für administrative Aufgaben. Er schützt privilegierte Identitäten dadurch, dass sie vollständig vom Produktivsystem isoliert sind, selbst bei einer Total-Kompromittierung des Haupt-Tenants bleiben die Admin-Accounts für Angreifer unerreichbar.

Wie finde ich den richtigen Managed Red Tenant Anbieter in Deutschland?

Entscheidend sind: Microsoft-Spezialisierung ohne Drittanbieter, Infrastructure-as-Code-Betrieb (Terraform), eigene Analysten in Deutschland, und nachweisbare Referenzen in regulierten Branchen. cycura betreibt Red Tenant ausschliesslich in Microsoft-nativer Architektur für namenhafte Unternehmen.

Wie schütze ich Microsoft Admin-Accounts vor Ransomware?

Der effektivste Schutz ist die strukturelle Trennung: Admin-Identitäten dürfen nicht auf dem gleichen Endgerät wie der Benutzerbetrieb genutzt werden. Durch einen Red Tenant mit Zero-Trust-Architektur werden laterale Bewegungen technisch verhindert, Ransomware kann sich nicht zu den privilegierten Accounts ausbreiten.

Was sind die NIS2 Anforderungen an privilegierte Zugriffe?

NIS2 verlangt " angemessene Maßnahmen zur Sicherung privilegierter Zugänge" (Art. 21). Das bedeutet: Multifaktor-Authentifizierung, zeitlich begrenzte Zugriffsrechte (Just-in-Time), Protokollierung aller Aktivitäten und Netzwerksegmentierung. Ein Managed Red Tenant erfüllt diese technisch durch PAWs, PIM (Privileged Identity Management) und audit-sichere Dokumentation.

WIE VULNERABEL SIND IHRE ADMIN-ACCOUNTS?

Die meisten Organisationen wissen nicht, wie schnell ein Admin-Compromittierung zur Total-Katastrophe führt. Wir zeigen Ihnen, wo strukturelle Trennung heute fehlt und wie sie konkret umsetzbar ist.